Affaire Pegasus : des milliers d’iPhone de journalistes, politiques et avocats piratés

Pour le compte d’agences gouvernementales, entre autres.

Hier, plusieurs grandes rédactions à travers le monde ont diffusé ce qui semble être le scandale d’espionnage le plus important depuis l’affaire Snowden de 2013. Il est question pour le coup de la découverte de plusieurs opérations de surveillance de grande envergure couvrant plus 50 000 téléphones, Android et iPhone.

Le logiciel utilisé dans ce cadre-là s’appelle Pegasus. Il est signé par la société israélienne NSO Group, qui s’est faite spécialiste des solutions de piratage informatique à destination des gouvernements. Mais si le NSO Group se dédouane jusque là d’un usage pensé avant tout pour lutter contre le terrorisme, dans les faits, comme le prouvent les différents articles parus sur le sujet depuis quelques heures, la situation semble être tout autre.

Des milliers de journalistes, chefs d’état, avocats, diplomates, hauts responsables de services de renseignement, auraient donc été visés par Pegasus ces dernières années, dans plus de 50 pays. Et les victimes n’auraient rien pu faire pour se prémunir de l’attaque, selon LesEchos. En effet, Pegasus peut être diffusé à distance, sans nécessiter de lien à cliquer sur l’appareil cible. Il s’agirait simplement de profiter de failles des OS mobiles d’Apple et de Google. En outre, Pegasus se présente comme un véritable aspirateur à données.

Contacts, mails, photos, SMS, discussions WhatsApp ou Signal, mais aussi positionnement GPS, le logiciel du NSO Group est extrêmement puissant, à l’heure ou pourtant, les smartphones, et notamment les iPhone, sont annoncés plus sécurisés que jamais. Et comme si cela ne suffisait pas, Pegasus permettrait aussi au pirate d’activer à distance le micro du téléphone, ou encore la caméra, et même de récupérer les mots de passe enregistrés sur l’appareil touché. Enfin, pour éviter d’être détecté, Pegasus applique une stratégie dite “hit-and-run”. Cela veut dire qu’une fois les informations prélevées, le logiciel-espion disparaît du mobile, ce qui rend sa détection a posteriori extrêmement difficile.

La France, pays visé entre des dizaines d’autres

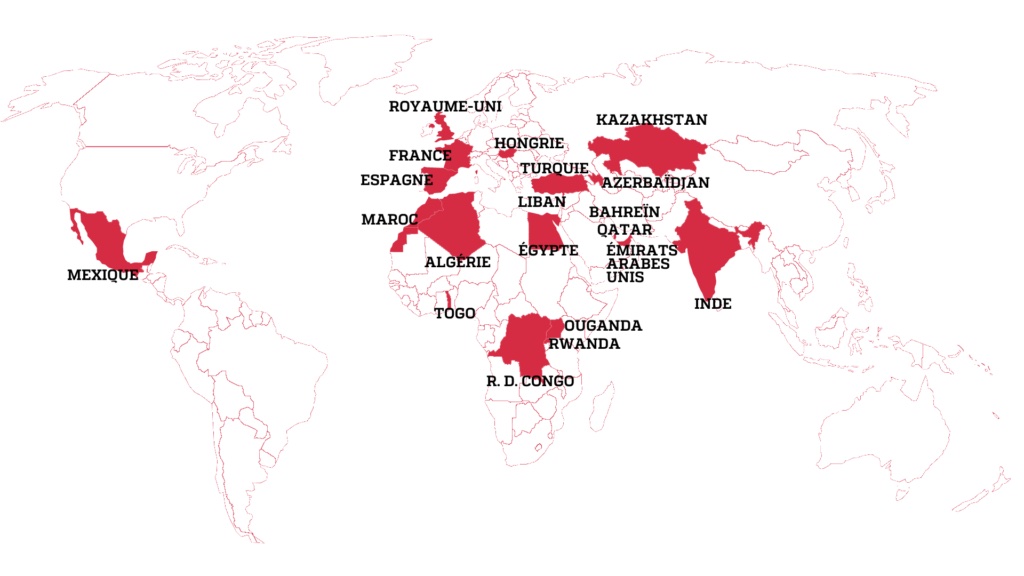

L’organisation Forbidden Stories a révélé que Pegasus a été utilisé sur des mobiles d’utilisateurs localisés aux quatre coins du globe : Mexique, Inde, Maroc, Arabie Saoudite, ou encore Union européenne, dont la France, par exemple. Dans l’Hegaxone, il y a pour cibles notamment Edwy Plenel de Mediapart, Dominique Simonnot, ancienne journaliste au Canard enchaîné, ou encore Rosa Moussaoui, du journal l’Humanité, et Éric Zmmour du Figaro.

Pays où vivent des journalistes sélectionnés pour être ciblés © Forbidden Stories

Qui sont les clients de Pegasus ? Bahreïn, Arabie Saoudite Hongrie, Maroc, et d’autres. Le Maroc serait par ailleurs actuellement le pays le plus souvent cité dans l’affaire pour le cas de surveillances de citoyens français. Près de 1 000 numéros français ont été comptés dans la liste de cibles de Pegasus pour le compte du royaume nord-africain. À savoir cependant, la présence d’un numéro de téléphone sur la liste des numéros infectée ne garantit pas le piratage effectif du mobile.

Ce type de révélations à l’instar de celles faites par Edward Snowden en 2013 ont pour bénéfice de pousser les constructeurs à colmater les failles au plus vite. Côté grand public, l’inquiétude grandit d’année en année en matière de surveillance, de données privées et de confidentialité. De plus en plus d’utilisateurs n’hésitent d’ailleurs plus à revenir aux téléphones basiques dits “dumb phone”, justement par crainte de voir leurs données être récupérées à mauvais escient. De notre avis, il peut être conseillé de se tourner vers d’autres smartphones que des smartphones iOS et Android lorsque l’on travaille sur des sujets sensibles en tant que politique, avocat, journaliste, par exemple. Même si la puissance de Pegasus fait craindre de pouvoir être la cible de n’importe qui, à n’importe quel moment, n’importe où.

On attend tout cas désormais de pied ferme des réactions d’Apple et de Google sur le sujet.

Bonobo (posté avec l'app i-nfo.fr V2)

19 juillet 2021 à 11 h 11 min

Des precisions sur « diffusé à distance » ?

Merci.

Darth Philou

19 juillet 2021 à 12 h 01 min

J’aurais aimé avoir des explications sur les principes qui ont permis ce piratage possible. Par exemple, j’ai entendu que même les messageries chiffrées avaient été espionnées. Sauf à ce que l’iOS ait été remplacé par une distribution modifiée, je ne vois pas comment cela est même techniquement possible.

Lecteur-1604530471 (posté avec l'app i-nfo.fr V2)

19 juillet 2021 à 12 h 59 min

Légendaire securité d’apfel !

Bof68

19 juillet 2021 à 20 h 03 min

Voilà! Ça, c’est fait…