Sécurité : des photos utilisées par un hacker pour reconstituer une empreinte … Et après ?

réunion du CCC, le Chaos Computer Club, une association de

hackers. Celle-ci est l’occasion pour chacun de montrer les failles découvertes

récemment mais également l’utilisation possible de celles-ci, avec

démonstrations à l’appui.

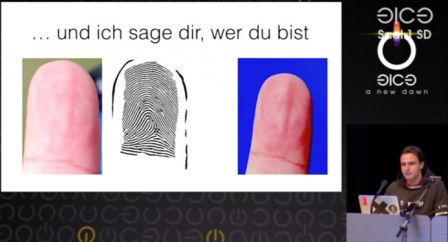

L’une des mises en œuvre qui fait beaucoup parler aujourd’hui concerne une

donnée qui nous est unique et très personnelle : l’empreinte digitale.

Elle est d’autant plus importante pour les utilisateurs d’iPhone et d’iPad

qu’elle sécurise nos données désormais.

Ainsi, l’un des intervenant a réussi à recréer l’empreinte de la

ministre de la défense Allemande à partir de simples photos de son

doigt :

C’est Jan Krissler, alias Starbug, qui a pris en photo la main de la

ministre, l’a associé à d’autres clichés et utilisé un logiciel permettant la

génération d’empreintes : VeriFinger.

Si l’on ne peut que saluer l’exploit, il faut également se

poser la question du risque réel associé à cette technique

pour le commun des utilisateurs : nous. Certains médias ont rapidement

fait le raccourci : possible = utilisable facilement, notamment avec le

Touch Id de l’iPhone.

En pratique, ce n’est pas si simple, loin de là

Il faut en effet tout d’abord obtenir plusieurs clichés des doigts

d’une personne, ce qui peut nécessiter pas mal d’efforts et un manque

de discrétion évident. Ensuite, il faut avoir la photo d’un doigt

utilisé pour le Touch Id (il n’est néanmoins pas rare d’enregistrer

plusieurs empreintes pour un utilisateur).

Et ce n’est pas fini ! Car ce même hacker avait montré qu’il était

possible de créer une empreinte fictive à partir d’un scan

d’empreinte et de réussir à tromper le Touch Id d’un iPhone 5s. Sauf que pour

cela, il faut sortir la grosse artillerie, on avait vu

cela en détail dans cet article l’an dernier.

Voici les différentes étapes nécessaires pour créer une empreinte

fictive :

Starbug’s Touch ID Attack. from

Nick De on Vimeo.

Outre le fait que créer une empreinte réclame matériel et énergie pour y

parvenir, il est probablement plus aisé d’essayer de récupérer

l’originale par d’autres moyens (vitre, porte, arrière de l’iPhone etc …) que

via une série de photos. Enfin, on note que jusqu’alors, Starbug n’a

pas montré le hack complet, partant de la photo et allant jusqu’à l’utilisation

sur un Touch Id.

On retiendra de toute manière que pour le commun des mortels, pas de

problème pour continuer à sécuriser nos iPhone et iPad avec le Touch Id

😉